近日,中國國家計算機病毒應急處理中心通報,在處置西北工業大學遭受網絡攻擊時,成功提取了名為“二次約會”的間諜軟件樣本。該軟件為美國國家安全局開發的網絡“間諜”武器,在遍布全球多國的上千臺網絡設備中潛藏隱秘運行。

美國在網絡安全領域劣跡斑斑。國家安全機關破獲的系列美國間諜情報機關網絡攻擊竊密案件中,“黑客帝國”維護“網絡霸權”的卑劣伎倆浮出水面。

| 招數一:建立網攻武器庫 |

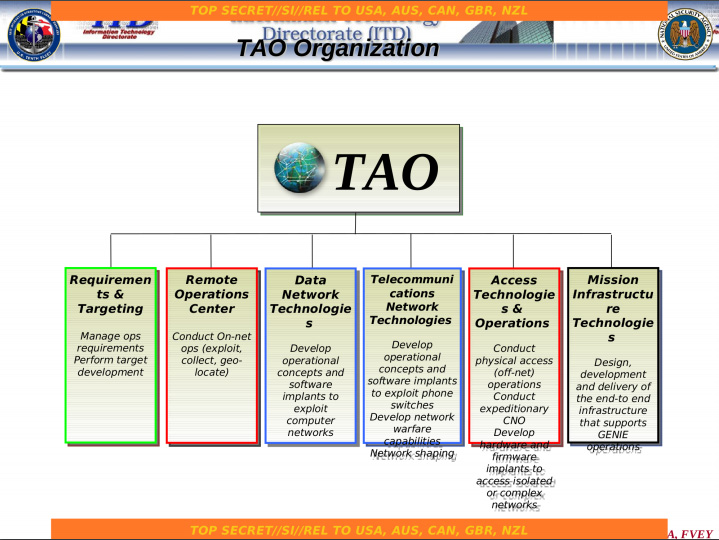

美國情報部門憑借其強大的網絡攻擊武器庫,對包括中國在內的全球多國實施監控、竊密和網絡攻擊,可謂無所不用其極。特別是美國國家安全局,通過其下屬的特定入侵行動辦公室(TAO)以及先進的武器庫,多次對我國進行體系化、平臺化攻擊,試圖竊取我國重要數據資源。

美國國家安全局(NSA)總部

美國國家安全局(NSA)總部

2009年,特定入侵行動辦公室就開始入侵華為總部的服務器并持續開展監控。2022年9月,又被發現長期持續地對包括西北工業大學在內的國內網絡目標實施了上萬次惡意網絡攻擊,控制了數以萬計的網絡設備,竊取大量高價值數據。

美國情報部門能夠發動大規模網絡攻擊,自然離不開多樣化網絡攻擊武器作為后盾。2022年以來,我國網絡安全機構已披露多款美情報部門網絡攻擊武器,如“電幕行動(Bvp47)”“量子(Quantum)”“酸狐貍(FOXACID)”“蜂巢(Hive)”等。美國情報部門利用這些規模化的武器裝備對中國、俄羅斯等全球45個國家和地區開展長達十余年的網絡攻擊、網絡間諜行動,網絡攻擊目標涵蓋電信、科研、經濟、能源和軍事等核心重要領域。

| 招數二:強制相關科技企業開后門配合 |

2020年12月,美國位置數據公司X-Mode Social被曝光通過在應用程序內置軟件開發工具包獲取位置數據,并將數據賣給與美國軍方和情報部門關系密切的承包商。2022年4月,有美國軍事情報背景的“異常六號(Anomaly Six)”公司,被曝光將其內部跟蹤軟件開發包嵌入到眾多移動應用程序中,從而跟蹤全球數億部手機的位置數據和瀏覽信息,并將這些數據匯總出售給美國政府。

| 招數三:顛倒黑白賊喊捉賊 |

眾所周知,美國長期憑借技術優勢對世界各國包括盟友進行大規模竊聽竊密,開展網絡竊密活動,早已經是公開的秘密。自2013年“棱鏡門”事件曝光以來,我國相關網絡安全機構多次在針對中國的網絡攻擊事件中發現美國的身影。近年來,美國加緊推進“前出狩獵”行動,其行動目標明確,俄羅斯、伊朗、中國和朝鮮是其主要目標。美國網絡司令部正成為一支遠征部隊,打著“前出狩獵”、主動防御的幌子,對他國進行網絡攻擊和竊密。

但與此同時,美國卻極力把自己塑造成“網絡攻擊受害者”,打著“維護網絡安全”的旗號,鼓動、脅迫他國加入所謂“清潔網絡”計劃,企圖在國際網絡市場上清除中國企業。事實上,“清潔網絡”是假,打壓對手、維護霸權才是真。對此,我國官方多次敦促美方應深刻反省,停止針對全球的網絡攻擊竊密行徑,停止以各種虛假信息混淆視聽。

相關新聞

相關新聞

今日竹山便民服務

今日竹山便民服務

今日竹山云超市

今日竹山云超市

一周熱門

一周熱門